Um ataque cibernético bem-sucedido contra um setor portuário complexo como o do Brasil pode ser devastador – 95% do comércio do país com o exterior depende dos portos nacionais. Com uma costa de 8,5 mil quilômetros navegáveis, o Brasil movimenta anualmente mais de 1 bilhão de toneladas de cargas, segundo a Agência Nacional de Transportes Aquaviários (Antaq). Em 2024, o crescimento do número mensal de contêineres variou de 20 a 29% na comparação com o ano anterior, com destaque para as movimentações de soja, minério de ferro, petróleo e derivados.

A digitalização e a automação foram o que transformou o comércio global. Hoje, navios atracados e outras máquinas interagem digitalmente com operações e prestadores de serviços baseados em terra. Essa interação inclui uma infinidade de processos.

Só para citar alguns exemplos, estamos falando do envio regular de documentos de embarque por e-mail, do upload de documentos por meio de portais on-line, e várias outras comunicações com terminais marítimos, estivadores e autoridades portuárias.

Apesar de ser uma indústria de força e complexidade, as ameaças cibernéticas que a ameaçam são já bem conhecidas no cenário de cibersegurança. Grande parte das invasões ocorre devido a vazamentos de credenciais, muitas vezes decorrentes do uso de e-mails corporativos em ambientes inseguros ou por meio de esquemas de phishing, que frequentemente culminam na execução de ataques de ransomware — um cenário bem comum observado em diversos setores.

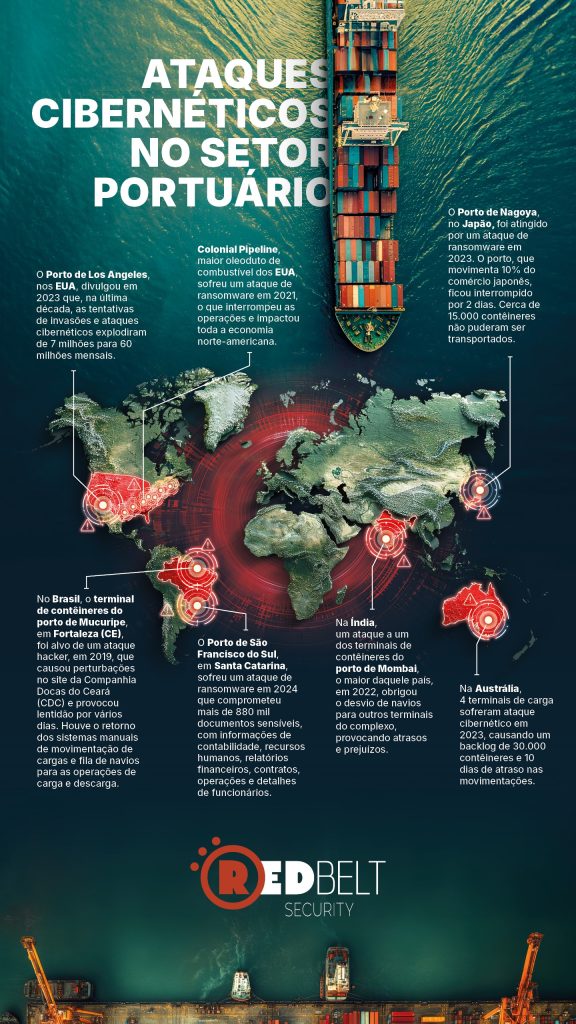

O relatório Cyber Trends and Insights in the Marine Environment (CTIME), de 2023, da Guarda Costeira dos Estados Unidos, traz dados que, mesmo sendo referentes a outro país, valem para ilustrar o problema: levantou que os incidentes de ransomware aumentaram 80% de 2022 a 2023, e que a média de resgate solicitado mais do que triplicou nesse período. Os alvos dos ataques normalmente são sistemas de tecnologia operacional e conexões com uma variedade de equipamentos, como, por exemplo, guindastes, terminais, sistemas de portões e sistemas de combustíveis.

Há inúmeros outros dados recentes sobre o tema, mas a verdade é que essa preocupação com a segurança cibernética em portos cada vez mais digitalizados não é de agora. E claro, é percebida no mundo inteiro.

Lá em 2013, um estudo da Brookings já havia concluído que o nível de conscientização e cultura de segurança cibernética nas instalações portuárias dos EUA era baixo. E que faltavam medidas básicas de higiene de segurança cibernética na maioria dos portos. Dois anos mais tarde, em 2015, a empresa de segurança cibernética CyberKeel (agora Improsec) alertou que 37% das empresas marítimas com servidores web Windows não estavam instalando adequadamente patches de segurança da Microsoft.

Analisando o cenário quase dez anos mais tarde, nada mudou tanto assim. Afinal, se estamos falando de invasões que acontecem por meio de esquemas de phishing, essa lógica para combater invasores permanece atual. Da mesma forma que o básico, se bem-feito, segue tendo grande poder no bloqueio de boa parte dos incidentes.

Porém, ainda que as medidas sejam básicas, o desafio não é simples.

A dependência de tecnologia legada e de centros e fornecedores com diferentes níveis de maturidade de segurança cibernética aumenta o risco de ataques. Segundo relatório da IAPH (International Association of Ports and Harbors), os problemas giram em torno de falta de abordagem holística e colaborativa e da desigualdade entre os portos (alguns possuem sistemas muito tecnológicos e autônomos, enquanto outros dependem mais das interações pessoais e das transações em papel).

De acordo com o relatório Cost of a Data Breach 2024 da IBM, o custo médio global de uma violação de dados no setor de transportes foi de US$ 4,18 milhões. Esse valor reflete os impactos financeiros significativos que ataques cibernéticos podem causar nesse segmento, incluindo perdas operacionais, danos à reputação e custos de remediação.

Mas, as soluções para enfrentar as ameaças do setor não precisam ser tão astronômicas.

Hoje, já existem saídas para proteger infraestrutura crítica que são eficazes e que atuam sem comprometer a operação.

A partir de uma análise detalhada dos ambientes complexos da indústria marítima, é possível identificar os ativos e garantir visibilidade do que existe dentro do ambiente e das comunicações que são realizadas, com o máximo de detalhes possível. Assim, a indústria consegue proteger e monitorar todos os seus ativos de ICS, OT, IoT, TI, borda e nuvem.

Um SOC OT (MDR) dá à empresa a capacidade de identificar, avaliar, detectar e responder em escala. Isso é feito a partir de múltiplas fontes de dados fornecidas pelo ambiente, correlacionado através do SIEM. E com o RIS, é possível fazer o acompanhamento de riscos e ameaças, em um dashboard executivo amigável e intuitivo.

Há caminhos. E estou por aqui para discutir quais os melhores para cada organização. Podemos conversar.

Eduardo Lopes – CEO da Redbelt Security