Em nosso primeiro artigo sobre ataques de ransomware, falamos da importância da implementação de um Plano de Resposta a Incidentes (PRI) para minimizar os danos financeiros e de imagem causados por incidentes de segurança. De acordo com o relatório “Cost of a Data Breach”, realizado pela IBM no ano passado, as organizações que testaram regularmente seu PRI economizaram uma média de US$ 2,66 milhões em custos de violação em comparação com aquelas sem um plano.

Também mostramos que, quando um ransomware acontece, o tempo de resposta das equipes de segurança cibernética é um fator determinante para a contenção da ameaça e mitigação bem-sucedida do impacto. Com ferramentas cada vez mais sofisticadas, os cibercriminosos conseguem criptografar totalmente os dados de uma organização em minutos. Portanto, é essencial que o PRI contenha um direcionamento claro, com processos e tecnologias, para que as equipes consigam atuar de forma rápida e eficaz em suas atividades, mitigando as consequências da violação e reduzindo o tempo e os custos de recuperação.

Saiba como uma ferramenta de proteção de endpoint pode agregar na estratégia de resposta ao incidente.

Endpoint Detection and Response

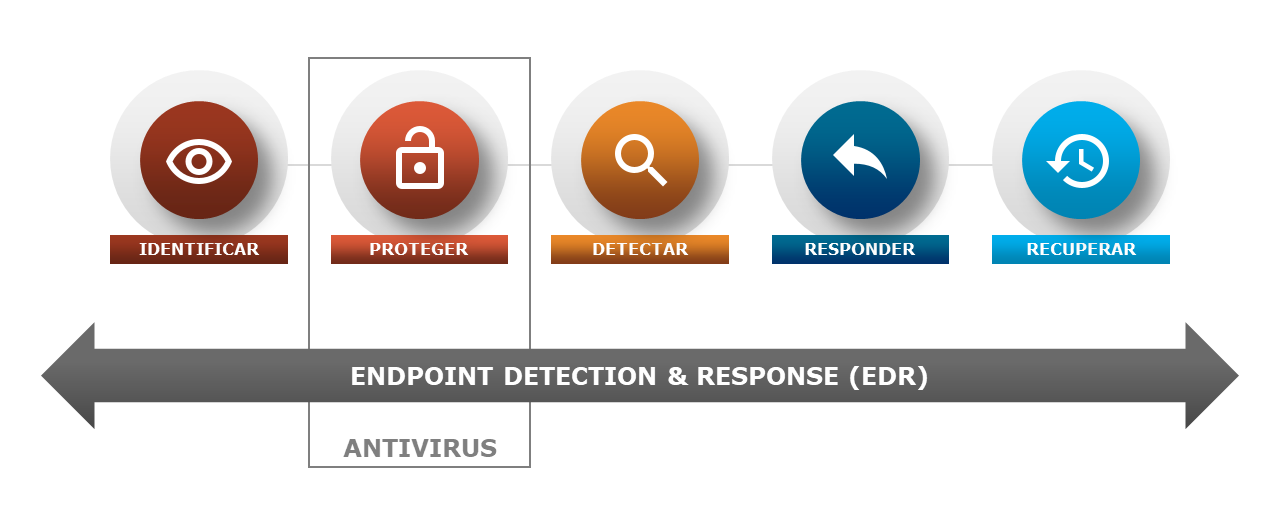

Endpoint Detection and Response (EDR) é uma solução para proteção de endpoint que combina monitoramento contínuo em tempo real e análise de dados com uma resposta automatizada baseada em regras. É uma ferramenta que auxilia em todo o processo de contenção de um ataque, desde a detecção de eventos maliciosos até a neutralização de ameaças que passam por uma rede.

Por isso, escolhemos 3 razões para a sua empresa considerar incluir o EDR no seu plano de resposta a incidentes.

1. O EDR consegue detectar um ataque em seus estágios iniciais

Ter uma ferramenta EDR alimentada por inteligência artificial (IA) que usa automação é importante para identificar e interromper um ataque em seus estágios iniciais e evitar que ocorram danos generalizados. Com a ajuda de IA e machine learning, um EDR moderno pode identificar anomalias no ambiente da empresa, como comportamento de ransomwares, e eliminar automaticamente esses processos após a detecção.

2. O EDR ajuda a isolar os dispositivos infectados e interromper o movimento lateral

Uma ferramenta EDR pode ajudar a identificar os dispositivos usados durante uma violação e isolar completamente os recursos afetados. Diferentemente de soluções legadas, como os antivírus, essa solução oferece às organizações visibilidade detalhada de todas as atividades e endpoints.

A coleta e monitoramento de eventos feita pelo EDR eliminam as suposições envolvidas na compreensão do impacto e disseminação de artefatos infectados em uma organização. Dessa forma, os analistas podem colocar os dispositivos comprometidos em quarentena e minimizar interrupções nos negócios. O EDR também ajuda a proteger as infraestruturas isoladas, detectando e bloqueando ameaças mesmo se não houver conexão com a Internet.

3. O EDR ajuda na análise da causa raiz como parte do ciclo de recuperação

Através da cobertura abrangente de dados forenses, a solução de EDR fornece às equipes de segurança recursos de busca de ameaças para entender a causa raiz das violações, encontrar o vetor inicial de ataque e identificar as contas e endpoints que foram comprometidos. Essa reconstrução do cenário permite que as equipes de segurança tenham uma visão completa sobre o escopo da invasão, evitando problemas futuros.

O EDR fornece uma abordagem de segurança holística necessária para travar batalhas bem-sucedidas em um cenário de fraudes cibernéticas. É uma solução que fornece tanto medidas cruciais de contenção de curto prazo, impedindo que a violação cause mais danos à rede, quanto benefícios estratégicos de longo prazo, permitindo que as organizações fortaleçam sua postura de segurança para que possam se defender de invasões emergentes e desconhecidas.